Resumo

- Um site suspeito é aquele que não pode necessariamente ser classificado como phishing, mas cuja atividade representa risco: induz usuários a pagar por serviços inexistentes, contratar assinaturas ocultas ou revelar dados pessoais por meio de termos de serviço elaborados para este fim. Este grupo inclui lojas virtuais falsas, plataformas de câmbio de criptomoedas não regulamentadas, plataformas de investimento fraudulentas e serviços com modelos de assinatura enganosos.

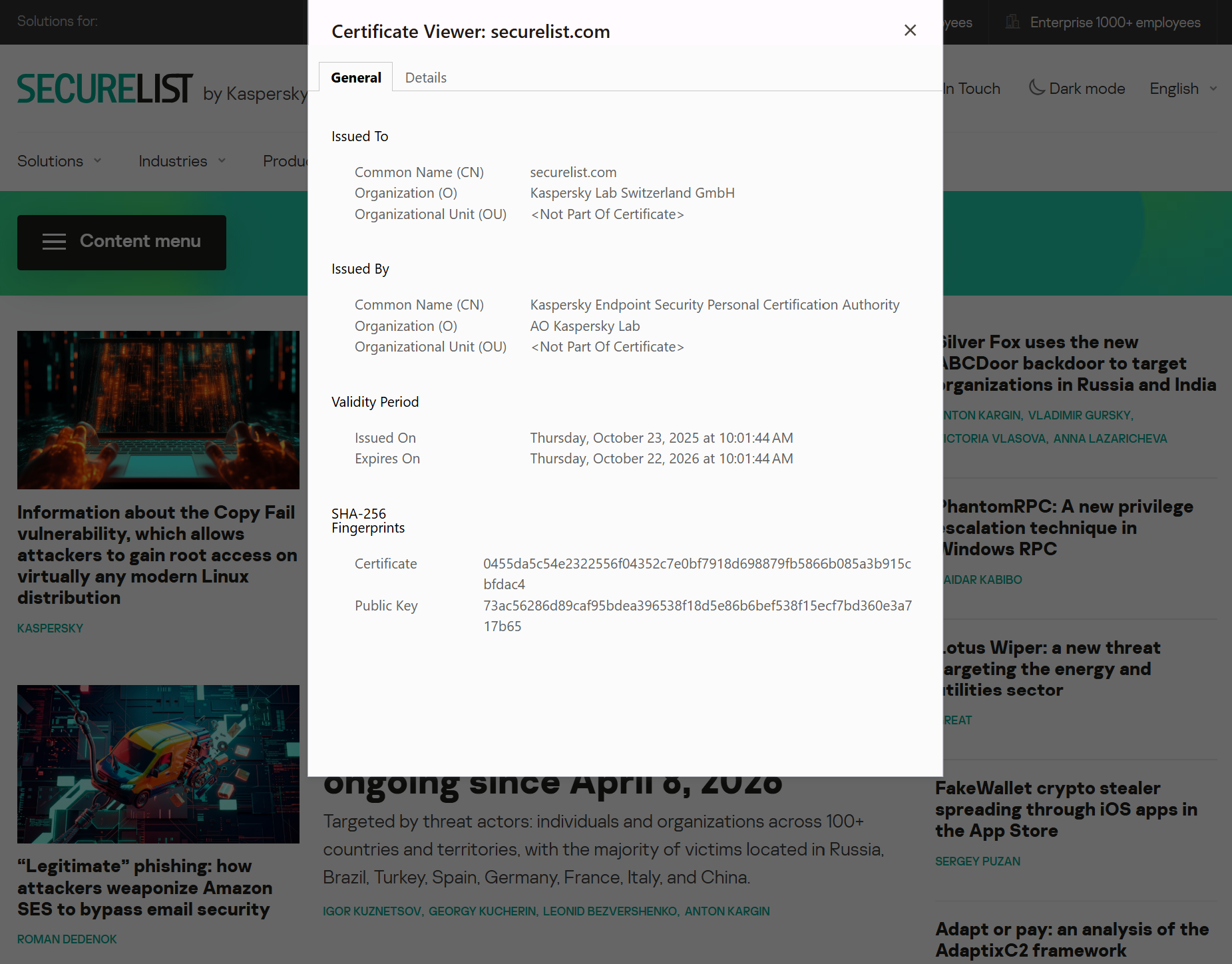

- A Kaspersky incorporou a categoria de filtragem web “Sites com nível de confiança indeterminado” em seus produtos de segurança (Kaspersky Premium e aplicativos para Android e iOS). O sistema analisa diversos fatores para automatizar a detecção. São eles: o nome e a idade do domínio, a reputação do endereço IP, a configuração DNS, os cabeçalhos de segurança HTTP e o certificado SSL.

- Conforme dados coletados pela Kaspersky em janeiro de 2026, a ameaça mais disseminada são as extensões de navegador falsas que se passam por produtos de segurança, detectadas em 9 de cada 10 regiões analisadas. Essas extensões capturam dados do navegador, monitoram a atividade do usuário, substituem o mecanismo de busca e injetam publicidade não solicitada.

- A análise regional da Kaspersky revela padrões específicos: na África, mais de 90% do top 10 de sites suspeitos corresponde a plataformas virtuais de trading fraudulentas; na América Latina, predominam serviços de apostas falsos; na Rússia, prevalecem intermediários financeiros falsos de opções binárias e “plataformas educacionais” com assinaturas enganosas; nos países da CEI, se sobressaem os golpes com criptomoedas e bots que geram métricas falsas de forma artificial.

- O usuário deve desconfiar de um site se ele apresentar alguns destes indicadores-chave: domínio com nome atípico (números ou caracteres aleatórios), uso de domínios de nível superior (TLD) de baixo custo (.xyz, .top, .shop), registro recente do domínio (menos de seis meses, conforme consulta WHOIS), promessas inverossímeis (“rendimentos garantidos”, “ganhos de até 300%”), ausência de informações de contato verificáveis, uso exclusivo de métodos de pagamento difíceis de reverter, como criptomoedas ou transferências bancárias internacionais.

Introdução

No ambiente virtual, o usuário está exposto a diversas armadilhas. Uma delas são sites que não podem ser classificados diretamente como phishing, mas cuja operação não é segura. Com frequência, esses sites operam fora dos limites legais, ainda que a violação da lei não ocorra de forma direta. Em alguns casos, os próprios termos de uso, redigidos de maneira estratégica, funcionam como brecha para esse tipo de recurso mal-intencionado. Neles podem constar cláusulas como a recusa de reembolso ou a renovação automática de assinatura.

Entre os sites suspeitos estão lojas virtuais falsas, plataformas financeiras duvidosas e serviços virtuais que imitam atividades legítimas. Ao contrário dos sites de phishing, que visam roubar dados confidenciais, como credenciais bancárias ou senhas, os sites suspeitos representam uma armadilha muito mais sofisticada para o usuário. O objetivo desses sites é manipular a vítima para que ela transfira dinheiro voluntariamente por serviços ou produtos inexistentes, ou assine planos que serão extremamente difíceis de cancelar. Além do ganho financeiro, os sites suspeitos também podem coletar dados pessoais dos usuários para posterior venda em mercados clandestinos.

Esses recursos são classificados pelos nossos produtos como “Sites com nível de confiança indeterminado”. Neste artigo, explicamos o que são esses sites, como identificá-los e quais medidas ajudam a se proteger deles.

Por que os sites “cinzas” são perigosos

Um dos maiores riscos ao realizar uma compra em um site não confiável que aparenta ser uma loja virtual é a perda financeira e a possibilidade de se tornar vítima de fraude. Lojas falsas atraem o usuário com ofertas tentadoras. Após o pagamento, o produto pode não ser entregue, ou o comprador recebe um artigo de baixa qualidade e inutilizável no lugar do que foi pedido. Programas de investimento ou de “renda garantida” são outro tipo clássico de golpe. Eles prometem retornos rápidos e, após receberem os depósitos, desaparecem sem deixar rastro.

Acessar ou realizar compras em sites não confiáveis pode expor o usuário a riscos que vão além de uma única compra mal-sucedida. Sites fraudulentos frequentemente coletam dados pessoais mesmo quando nenhuma compra é concluída. Ao preencher um formulário ou se cadastrar em uma “oferta gratuita”, o usuário pode estar fornecendo ao golpista acesso às suas informações.

A coleta de dados pessoais pode ocorrer de forma bastante simples e direta, por exemplo, por meio do preenchimento de um formulário de entrega de pedido. Nesse caso, os criminosos obtêm informações sensíveis como nome completo, endereços de entrega e cobrança, número de telefone, endereço de e-mail e, evidentemente, dados de pagamento. Já relatamos anteriormente que golpistas vendem esse tipo de informação e que há inúmeros cenários para usos futuros desses dados. Por exemplo, esses dados podem ser utilizados para envio de spam ou para ameaças mais graves, como “stalking” ou ataques direcionados.

Alguns tipos de sites suspeitos

A seguir, detalhamos os tipos de sites “cinzas” existentes e de que forma a interação com eles pode resultar em perdas financeiras, vazamento e uso ilegítimo de dados pessoais, entre outras consequências.

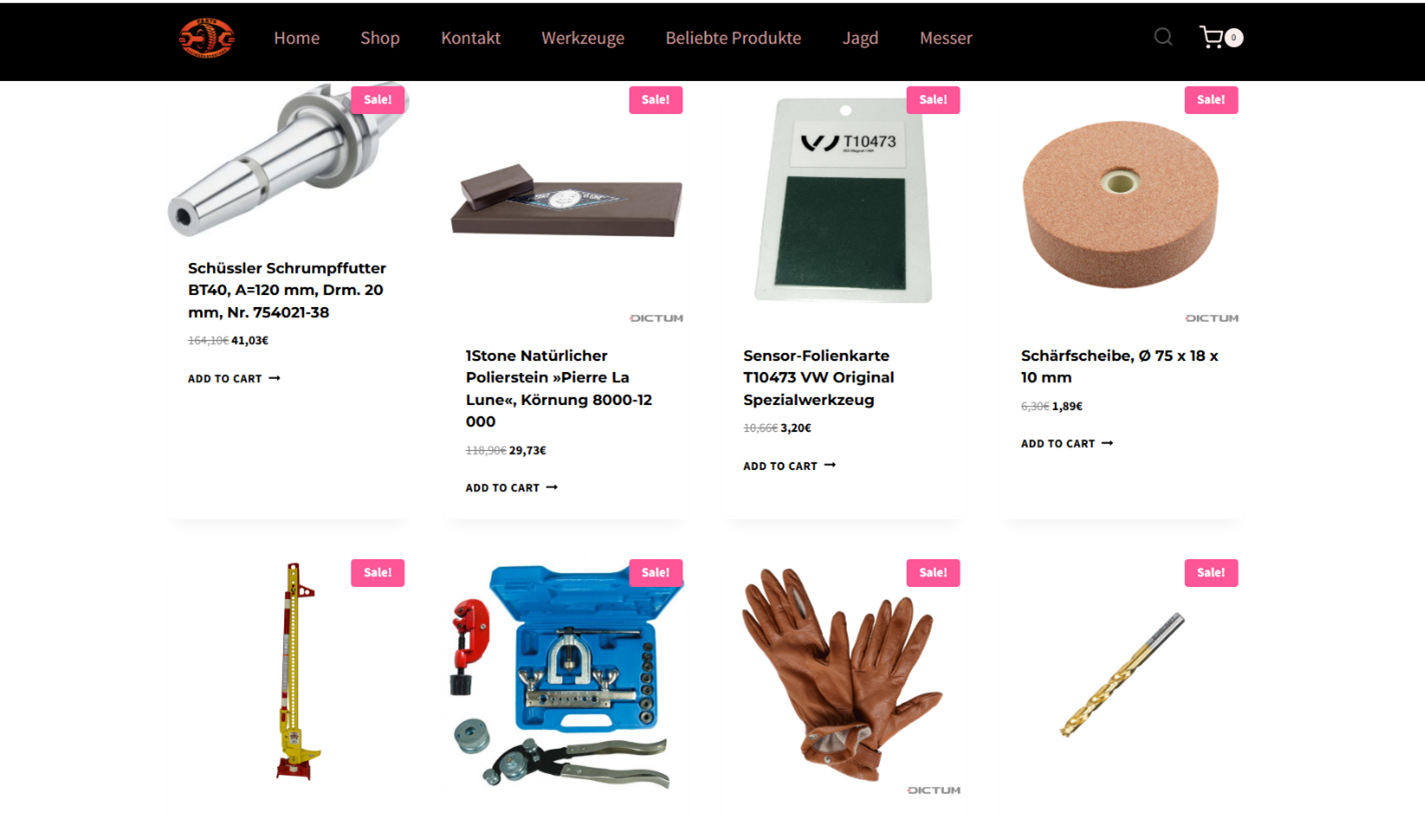

Vale destacar que recursos virtuais mal-intencionados podem se disfarçar de sites legítimos em praticamente qualquer setor. O primeiro tipo de site fraudulento que analisamos são as lojas virtuais falsas. Elas podem ser cópias de páginas de marcas reais ou lojas criadas do zero. Existem dois cenários de golpe: o comprador recebe um produto de qualidade inferior ou falsificado ou não recebe nada. Esses sites atraem as vítimas com preços suspeitos e “promoções vantajosas”. Com frequência, o usuário é submetido a pressão psicológica: o tempo para a tomada de decisão de compra é artificialmente limitado, o que leva a vítima, como em qualquer outro esquema de golpe, a realizar compras impulsivas rapidamente.

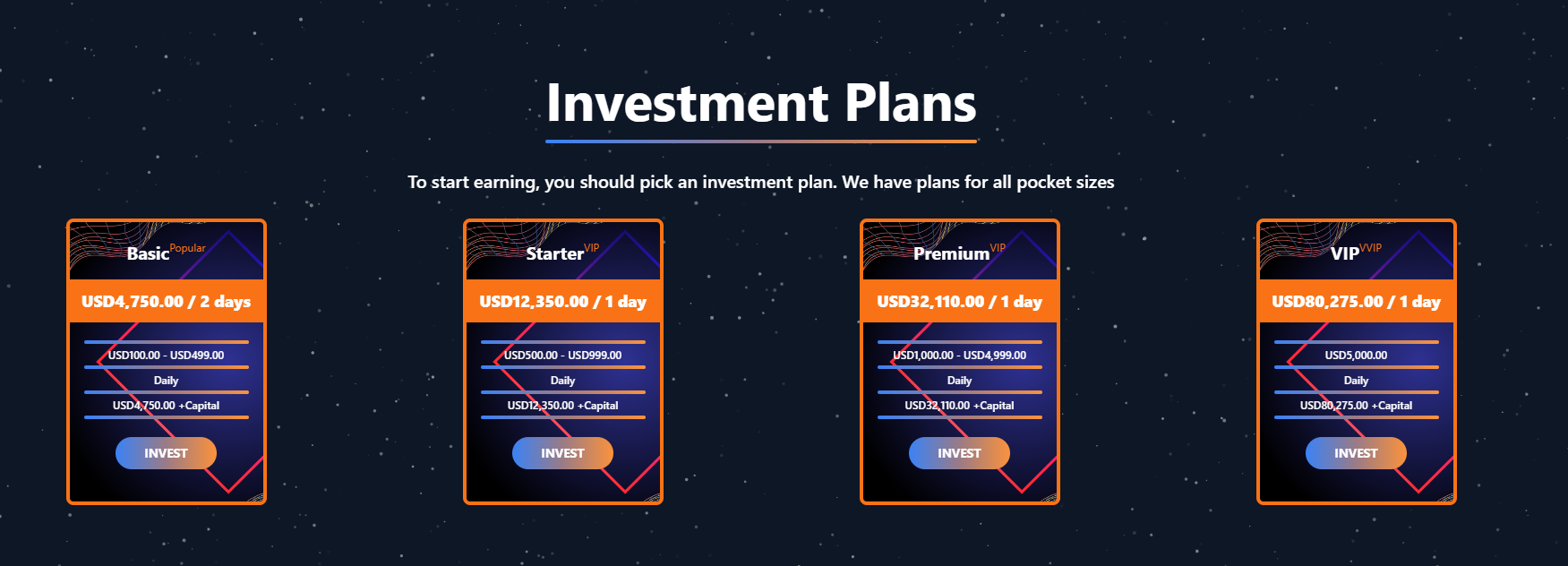

Outro tipo de site “cinza” são as corretoras e casas de câmbio virtuais. A maioria dessas plataformas tem como alvo as criptomoedas, pois em alguns países a circulação de moeda digital não é regulamentada por lei, o que atrai golpistas. Com frequência, sites suspeitos utilizam taxas de câmbio supostamente vantajosas ou outras iscas para atrair vítimas. Caso o usuário tente realizar uma troca de criptomoeda, seus tokens serão perdidos de forma irreversível. Além das trocas, sites mal-intencionados oferecem serviços de investimento e, para maior credibilidade, exibem crescimento de saldo. O saque dos fundos é impossível: ao tentar resgatar os ganhos, a vítima é solicitada a pagar uma “taxa” ou um imposto fictício.

Merecem destaque também os sites-armadilha com assinaturas pagas, que oferecem serviços variados, de testes psicológicos a plataformas de streaming. A característica desses sites é que informações importantes, como a existência de cobranças recorrentes, são deliberadamente ocultadas do usuário. Normalmente, o esquema funciona da seguinte forma: o usuário é convidado a assinar por R$ 1. O valor parece atrativo, mas a próxima cobrança ocorre, por exemplo, uma semana depois e é de R$ 500. Essa informação é intencionalmente escondida: aparece em letras miúdas ou está inserida no termo de uso, onde é mais difícil de ser encontrada. Serviços legítimos sempre informam abertamente as condições da assinatura e permitem o cancelamento antes do término do período de teste. Já os serviços fraudulentos fazem de tudo para desviar a atenção do usuário das condições reais de uso e assinatura.

Sites “cinzas” também podem se disfarçar de serviços de intermediação, como assessoria jurídica ou imobiliária. Na prática, o serviço ou não é prestado ou é entregue de forma simplificada e incompleta. Assim, o usuário pode ser cobrado por um serviço que, por padrão, é gratuito. O perigo desse esquema não está apenas na perda financeira por serviços não prestados, mas também no sério risco de exposição de dados pessoais, como dados de documento de identidade, número de CPF, CNH, entre outros. Nas mãos de criminosos, esses dados podem se tornar um instrumento para a execução de novos esquemas fraudulentos e ataques direcionados.

Em geral, é bastante difícil distinguir sites suspeitos de serviços legítimos. Disfarçar-se de atividade legítima é o principal objetivo desses sites, e os esquemas de golpe utilizados nem sempre são evidentes. No entanto, além de métodos de proteção, existem também alguns sinais que permitem suspeitar que um site não é seguro para compras ou operações financeiras.

Como identificar sites suspeitos ou fraudulentos

Apesar das tentativas cada vez mais convincentes de criar lojas falsas, a maioria delas ainda carece da qualidade das lojas virtuais reais, e há muitos sinais que podem denunciá-las. Alguns desses sinais são perceptíveis a olho nu, enquanto outros exigem uma investigação técnica mais aprofundada. Combinando inspeção visual, verificações técnicas e ferramentas virtuais confiáveis, é possível se proteger de perdas financeiras ou roubo de dados.

Indicadores visuais e manuais

Não é preciso ser especialista em cibersegurança para identificar muitos sinais de alerta apenas observando o domínio, os elementos visuais, o conteúdo e o comportamento de um site. Por exemplo, sites de golpes frequentemente têm nomes estranhos ou gerados aleatoriamente, repletos de números, underlines, hifens ou palavras sem sentido, como best-shop43.com. Além disso, domínios de nível superior genéricos como .xyz, .top, ou .shop também são frequentemente usados em golpes por serem baratos e fáceis de registrar.

Além disso, a maioria dos sites falsos tem aparência pouco profissional, com visuais precários, imagens pixeladas, fontes inconsistentes ou templates copiados. Muitos sites fraudulentos reutilizam layouts e logotipos idênticos a outras marcas ou templates gratuitos, o que os torna repetitivos e suspeitos.

Outro sinal importante está no próprio conteúdo. Fique atento a linguagem persuasiva, promessas irreais ou gatilhos emocionais como “Sem verificação de identidade”, “Retornos sem risco”, “Renda 100% garantida”, “Até 300% de lucro”, “Renda passiva sem trabalho”. Além disso, ofertas irreais são outro sinal de alerta. Se os produtos estão listados com preços extremamente baixos, se contadores regressivos contínuos e mensagens de “tempo limitado” são usados para pressionar o usuário a comprar rapidamente, trata-se de um claro indício de recurso web fraudulento.

Empresas legítimas sempre fornecem dados de contato verificáveis, como endereço físico, razão social e suporte ao cliente. Sites de golpe, ao contrário, ocultam essas informações. Também é possível notar páginas que não funcionam, links quebrados ou suspeitos que levam a sites externos não relacionados, o que indica manutenção precária ou intenção maliciosa.

Outro sinal importante é a presença do site nas redes sociais. Empresas virtuais legítimas geralmente mantêm pelo menos uma conta ativa nas redes sociais para promover seus produtos e se comunicar com os clientes. Na maioria dos casos, essas empresas possuem contas estabelecidas há bastante tempo, com histórico de publicações consistente e interação com usuários reais, além de coerência entre o site da marca e os perfis nas redes sociais (mesmo nome, logotipo e links). Os links para perfis nas redes sociais a partir do site costumam ser diretos. Em contraste, sites fraudulentos ou enganosos frequentemente carecem de presença significativa nas redes sociais ou exibem sinais de atividade superficial ou artificial. Isso pode incluir ausência total de contas nas redes sociais, ícones de redes sociais que levam a páginas inexistentes, inativas ou não relacionadas, ou perfis criados recentemente com poucas publicações e engajamento mínimo. Em alguns casos, as seções de comentários estão desativadas ou dominadas por spam e conteúdo automatizado, o que sugere uma tentativa de evitar a interação pública em vez de engajar com os clientes.

Por fim, as opções de pagamento oferecidas pelo site também podem revelar muito sobre sua legitimidade. Seja extremamente cauteloso se um site aceitar apenas criptomoeda, transferência bancária ou pagamentos P2P por terceiros. Esses métodos de pagamento são irreversíveis e preferidos por golpistas. Plataformas de e-commerce legítimas geralmente oferecem opções de pagamento seguras e reversíveis, como cartões de crédito ou processadores de pagamento confiáveis que incluem políticas de proteção ao comprador.

No entanto, a ausência ou presença de qualquer um desses fatores isoladamente não indica necessariamente intenção maliciosa. Isso deve ser avaliado em conjunto com indicadores técnicos, linguísticos e comportamentais, e não tratado como sinal isolado de legitimidade.

Indicadores técnicos a verificar

A análise de sinais técnicos pode revelar se um site é confiável ou potencialmente fraudulento.

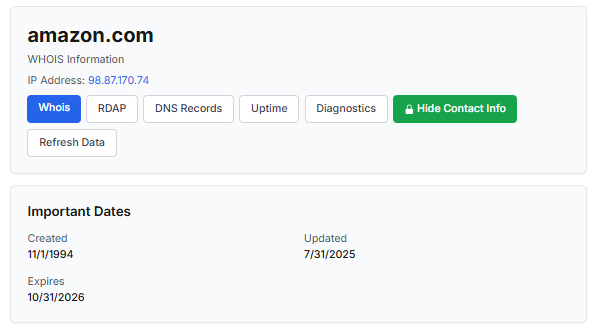

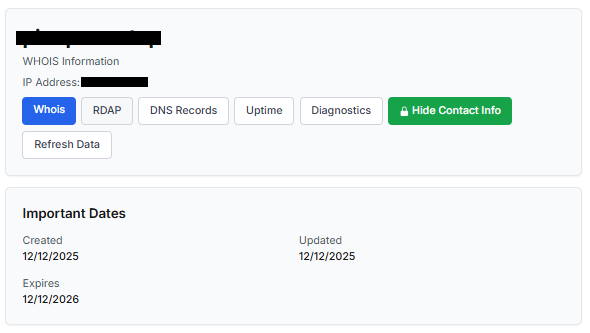

Uma das primeiras coisas a verificar é a idade do domínio. Sites de golpe costumam ter vida curta, surgindo apenas por algumas semanas ou meses antes de desaparecerem quando os usuários começam a denunciá-los. Para verificar quando o domínio foi criado, utilize uma consulta WHOIS. Se ele tiver menos de seis meses, seja cauteloso, especialmente com sites de e-commerce ou investimento, onde a legitimidade e a confiança levam tempo para serem construídas.

Vejamos as informações de registro da popular loja virtual Amazon. Como podemos ver nos dados WHOIS, ela foi registrada em 1994.

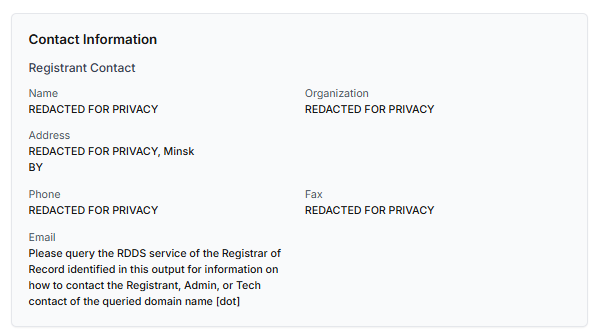

Já uma loja virtual suspeita foi criada há apenas alguns meses.

Sites legítimos geralmente operam em plataformas de hospedagem estáveis e permanecem nos mesmos endereços IP ou redes por longos períodos. Em contraste, sites fraudulentos frequentemente migram entre servidores (na maioria dos casos usando um serviço de hospedagem compartilhada barato) ou reutilizam infraestrutura já associada a abusos. Verificar a reputação do endereço IP pode revelar se o site ou o servidor de hospedagem já esteve vinculado a atividades suspeitas. Mesmo que o site pareça legítimo, uma reputação de IP ruim pode expô-lo.

Além disso, analisar o comportamento da infraestrutura ao longo do tempo pode revelar padrões sobre sua legitimidade. Sites associados a atividades fraudulentas frequentemente apresentam vida útil curta, picos repentinos de atividade ou surgimento e desaparecimento rápidos, o que indica uma campanha coordenada em vez de um negócio legítimo.

Outro indício importante é a propriedade oculta. Quando os dados WHOIS exibem “Redacted for Privacy” ou deixam o nome da organização em branco, isso pode indicar que o proprietário do site está ocultando deliberadamente sua identidade.

Vale ressaltar que, embora isso possa levantar suspeitas durante investigações, dados WHOIS ocultos não são inerentemente maliciosos. Muitas empresas legítimas utilizam serviços de proteção de privacidade por razões válidas. Entre elas estão a proteção contra spam e phishing após endereços de e-mail públicos serem extraídos de bases WHOIS, a segurança pessoal de proprietários de pequenas empresas e a proteção de marca para evitar que concorrentes ou agentes maliciosos visem o registrante. Isso significa que algumas empresas podem usar serviços como WHOIS Privacy Protection, Domains By Proxy ou PrivacyGuardian.org para remover os dados WHOIS e ainda assim operar de forma transparente em seus sites, por meio de dados de contato claros, canais de suporte ao cliente e páginas legais (como termos de uso).

Portanto, a propriedade oculta deve ser tratada como um indicador de risco contextual, não como prova isolada de fraude. Ela se torna mais suspeita quando combinada com outros sinais, como domínios recém-registrados e ausência de informações legais.

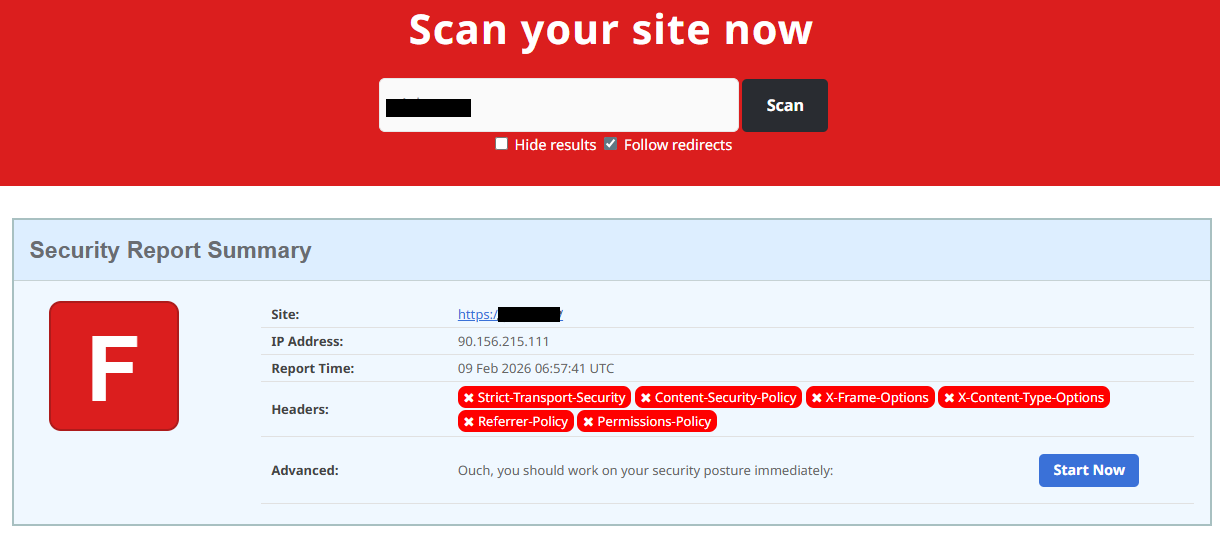

Em seguida, é possível verificar os cabeçalhos de segurança do site. Sites legítimos costumam ser bem mantidos e incluem vários cabeçalhos HTTP essenciais para proteção. Alguns exemplos:

- Content-Security-Policy (CSP) oferece defesa robusta contra ataques de cross-site scripting (XSS), definindo quais scripts têm permissão de execução no site e bloqueando qualquer JavaScript malicioso que possa roubar dados de login ou injetar formulários falsos.

- HTTP Strict-Transport-Security (HSTS) força os navegadores a se conectarem ao site apenas via HTTPS. Garante que toda a comunicação seja criptografada e impede o redirecionamento dos usuários para uma versão não confiável (HTTP) do site.

- X-Frame-Options impede ataques de clickjacking, um tipo de ataque em que um botão ou link de aparência legítima em uma página maliciosa executa secretamente outra ação em segundo plano.

- X-Content-Type-Options bloqueia ataques de MIME-type, impedindo que os navegadores interpretem incorretamente os tipos de arquivo.

- Referrer-Policy controla a quantidade de informações sobre a navegação anterior do usuário (URLs de referência) compartilhadas com outros sites.

Esses cabeçalhos formam a “higiene digital” de um site. A ausência deles não significa necessariamente que o site é malicioso, mas indica falta de cultura de segurança ou de manutenção profissional, ambos motivos suficientes para redobrar a cautela.

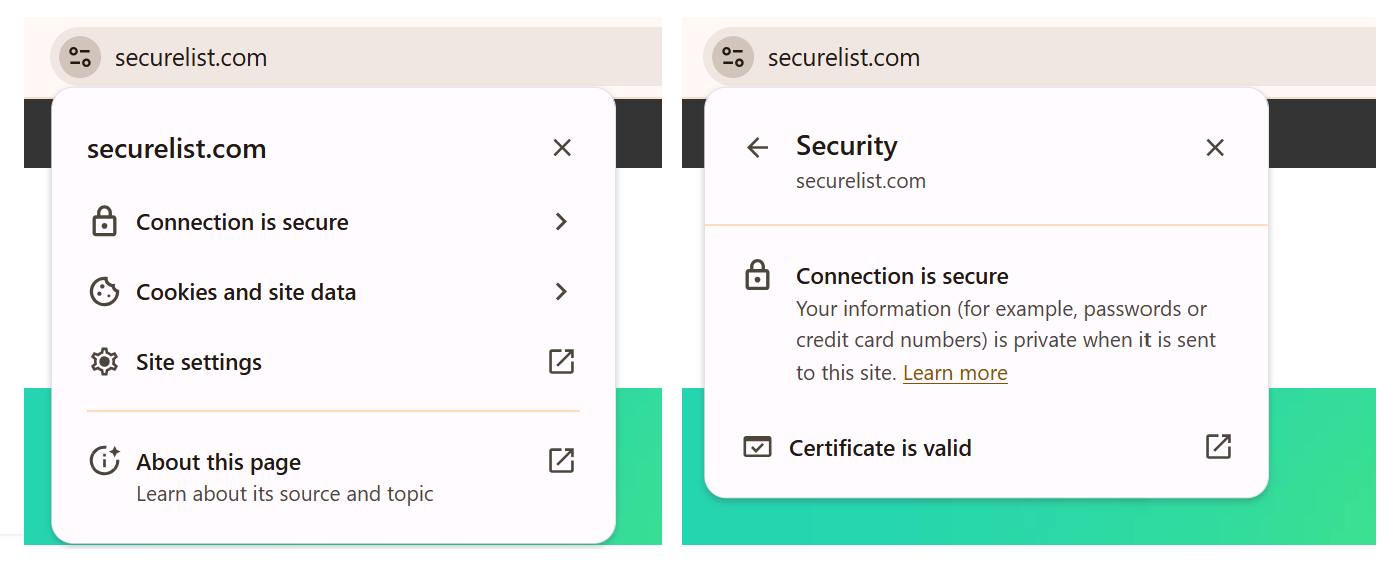

Também é recomendável verificar o certificado SSL. Sites de golpe podem usar certificados SSL autoassinados ou de curta duração. É possível inspecionar isso clicando no ícone de cadeado na barra de endereços do navegador: se aparecer “não seguro” ou se a autoridade certificadora parecer desconhecida, trata-se de um sinal de alerta.

Os cabeçalhos de segurança e o certificado SSL podem ser verificados enviando uma solicitação HTTP de forma programática ou utilizando algum serviço online.

Outro indicador que fornece informações sobre a qualidade e a gestão de um site são as configurações de DNS. Empresas legítimas geralmente utilizam provedores de DNS confiáveis e mantêm registros DNS consistentes. A ausência dos registros de servidor de nomes (NS) ou de troca de e-mail (MX) pode indicar uma configuração precária. Além de NS e MX, sites estabelecidos frequentemente configuram registros SPF e DMARC para proteger sua marca contra spoofing de e-mail e phishing, algo que desenvolvedores de sites de golpe não se preocupam em fazer, pois não têm intenção de construir uma reputação duradoura.

As configurações dos registros DNS podem ser verificadas de forma programática ou por meio de um serviço online.

Outra recomendação é prestar atenção ao comportamento do site. Redirecionamentos frequentes, anúncios pop-up ou solicitações em segundo plano para domínios desconhecidos podem indicar scripts não confiáveis ou rastreamento.

Como se proteger

Ferramentas e bases de dados para detecção de sites suspeitos

Na Kaspersky, desenvolvemos um sistema inteligente para detecção de recursos web suspeitos e adicionamos esse novo tipo de proteção a muitos dos nossos produtos, incluindo Kaspersky Premium, Kaspersky para Android e iOS, entre outros. Nosso modelo de detecção é baseado em diversos fatores, entre os quais:

- nome e idade do domínio;

- reputação do IP;

- estabilidade da infraestrutura utilizada;

- configurações de DNS;

- cabeçalhos de segurança HTTP;

- identidade digital e popularidade do recurso web.

A Kaspersky recebeu certificação de tecnologia de proteção eficaz na detecção de lojas falsas.

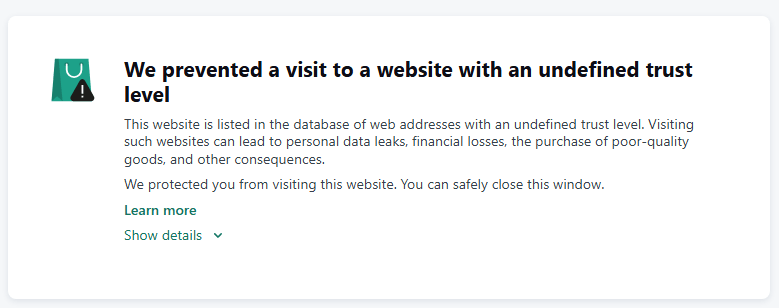

Quando um usuário tenta acessar um recurso classificado como “site com nível de confiança indefinido”, nossas soluções exibem um aviso para impedir que o visitante se torne vítima de vazamento de dados pessoais, de perdas financeiras ou de uma compra mal-sucedida:

Este componente está ativado nas configurações padrão dos produtos.

Além disso, há diversas ferramentas e bases de dados virtuais que podem ajudar a avaliar a legitimidade de um site:

- ScamAdviser: analisa a confiança com base em WHOIS, localização do servidor e reputação web.

- APIVoid: fornece pontuação de risco usando bases de dados de reputação de DNS, IP e domínio.

- Bases de dados governamentais nacionais frequentemente mantêm listas oficiais de domínios fraudulentos ou bloqueados.

Medidas preventivas

Para se proteger dessas ameaças, recomendamos adotar algumas medidas preventivas adicionais. Sempre verifique duas vezes a URL e o nome de domínio, especialmente antes de clicar em qualquer link ou realizar um pagamento. Certifique-se de que o site utiliza HTTPS e possui um certificado confiável.

Essa informação pode ser verificada pelas ferramentas nativas do navegador. Por exemplo, no Google Chrome, ao clicar no botão “Informações do site”, são exibidas informações sobre a segurança da conexão e o certificado.

Na seção “Segurança”, é possível verificar se o site visitado suporta o protocolo HTTPS (“Conexão segura”), além de visualizar o certificado do site.

Além disso, é recomendado manter um software de segurança confiável com proteção em tempo real em execução no dispositivo para impedir o acesso a sites perigosos. Não baixe arquivos nem insira dados pessoais em sites com aparência pouco profissional ou suspeita. Por fim, lembre-se da regra de ouro: se uma oferta parece boa demais para ser verdade, geralmente é.

Caso perceba que está em um site de golpe, é importante executar determinadas ações pós-incidente imediatamente. Primeiro, entre em contato com seu banco ou provedor de pagamento o mais rápido possível para bloquear a transação ou o cartão. Em seguida, altere as senhas dos serviços que possam ter sido comprometidos e execute uma varredura antivírus completa no dispositivo para detectar e remover possíveis ameaças. Por fim, considere denunciar o site à agência de crimes cibernéticos do seu país ou ao órgão de proteção ao consumidor. Compartilhar sua experiência online, deixando uma avaliação ou aviso, alertará outros potenciais clientes.

Mantendo-se vigilante e agindo rapidamente, é possível reduzir significativamente as chances de ser alvo de golpes e contribuir para tornar a internet um lugar mais seguro para todos.

Panorama estatístico da categoria “Sites com nível de confiança indefinido”

Para demonstrar os tipos de recursos suspeitos predominantes em diferentes regiões do mundo, coletamos estatísticas anonimizadas de detecções da categoria “Sites com nível de confiança indefinido” nos produtos Kaspersky referentes a janeiro de 2026. Para cada região, elaboramos um TOP 10 dos sites mais frequentemente detectados e calculamos a presença de cada site no TOP 10. Por razões de confidencialidade, os domínios não são indicados diretamente, mas descritos com base em sua funcionalidade e características.

Os recursos suspeitos mais populares

Analisamos primeiramente os recursos que se repetem em várias regiões, o que indica sua ampla disseminação.

Em 9 das 10 regiões analisadas, identificamos uma plataforma suspeita de processamento de imagens (*a*o*.com). Esse recurso se apresenta como uma ferramenta de edição de fotos, mas na prática funciona como servidor intermediário para carregamento de imagens em campanhas de phishing e outras campanhas. Ao interagir com esse recurso, o usuário corre o risco de expor dados pessoais sob o pretexto de carregamento de imagens.

Presença do domínio *a*o*.com em cada região, janeiro de 2026 (download)

Esse recurso tem a maior frequência de detecções na Rússia: nesta região, ocupa o primeiro lugar no TOP 10, com 40,80%. Também é prevalente na América Latina (21,70%) e nos países da CEI (14,64%), sendo menos frequente no Canadá, com 0,24%.

O próximo recurso foi identificado em 7 regiões. Trata-se de uma página de solução antivírus falsa na forma de extensão de navegador (*n*s*.com). Essa extensão redireciona o usuário para uma página falsa de mecanismo de busca, obtendo assim a capacidade de coletar dados e rastrear as ações dos usuários, em particular, as pesquisas realizadas por eles.

Presença do domínio *n*s*.com em cada região, janeiro de 2026 (download)

Esse recurso é mais frequente no Sul da Ásia, com prevalência de 33,31%. Tem presença equivalente no Canadá e na Oceania (15,47% e 15,09%, respectivamente). O menor número de detecções é registrado na região africana, com 2,99%.

Outra extensão de navegador suspeita apareceu no TOP 10 de seis das dez regiões. Vamos chamá-la provisoriamente de ferramenta falsa de privacidade (*w*a*.com). Em vez da funcionalidade de privacidade anunciada, essa extensão representa alto risco de interceptação de dados do navegador. Ela pode alterar as configurações do navegador, coletar dados dos usuários e substituir o mecanismo de busca por um mecanismo falso. Além disso, controla integralmente o tráfego do navegador.

Presença do domínio *w*a*.com em cada região, janeiro de 2026 (download)

Esse serviço tem a maior prevalência (22,25%) nos países do Oriente Médio e Norte da África, e também é bastante presente no Canadá (16,26%). É menos frequente na América Latina (5,38%) e no Leste Asiático (4,02%).

Em cinco rankings regionais apareceu o recurso *o*r*.com, que também se apresenta como um serviço de proteção falso, prometendo garantir a segurança online ao supostamente alertar sobre sites maliciosos e pesquisas perigosas. Essa extensão pode potencialmente roubar cookies, incluindo cookies de sessão, injetar anúncios, substituir formulários de login, além de coletar histórico de navegação e pesquisas. Registramos a presença desse recurso no TOP 10 da África (0,59%), dos países da MENA (4,57%), do Canadá (7,21%), da Oceania (1,93%) e da Europa (5,61%).

Em quatro das dez regiões, identificamos mais alguns recursos recorrentes. Um deles (*n*p*.xyz) imita um repositório de prompts criativos para geração de imagens por IA, que na prática captura dados do navegador. O domínio em que esse recurso está hospedado apresenta alguns indícios de suspeita: foi registrado recentemente e os dados sobre seu proprietário estão ocultos. Esse recurso aparece no TOP 10 da África (0,51%), dos países da MENA (7,04%), da América Latina (22,54%, primeiro lugar na região) e do Sul da Ásia (5,91%).

O segundo serviço (*i*s*.com) se apresenta como uma ferramenta de busca segura, proteção do navegador contra ameaças e verificação de extensões. No entanto, trata-se de um sequestrador de navegador típico, assim como os demais recursos mencionados acima. Apareceu no TOP 10 do Sul da Ásia (8,03%), da Oceania (17,97%), da Europa (3,90%) e do Canadá (14,35%).

O terceiro recurso (*h*t*.com) se apresenta como uma extensão para navegação privada. No entanto, também é um aplicativo potencialmente indesejado de sequestro de navegador. Ele altera configurações, rouba dados confidenciais (cookies, histórico de navegação, pesquisas) e pode redirecionar o usuário para páginas de phishing. Os usuários destacam especialmente as dificuldades relacionadas à remoção da extensão. Esse recurso aparece no TOP 10 dos países da MENA (10,17%), do Canadá (7,06%), da Europa (3,81%) e da Oceania (2,81%).

Mais um domínio (*o*t*.com) presente no TOP 10 de quatro regiões é um serviço que imita uma extensão de navegador para busca e navegação seguras. É considerado perigoso por injetar anúncios e roubar dados do usuário. Vale destacar que extensões desse tipo podem ser instaladas sem o consentimento explícito do usuário, por exemplo, por meio de links em outros programas. Esse serviço ocupa o primeiro lugar em duas regiões: Canadá (25,72%) e Oceania (30,92%), além de aparecer no TOP 10 do Leste Asiático (8,01%) e da África (0,88%).

Assim, observamos que a maioria dos sites suspeitos detectados por nossas soluções em todas as regiões do mundo são sequestradores de navegador que imitam produtos de segurança. No entanto, o TOP 10 também inclui sites de outras categorias.

A seguir, analisamos cada região do mundo separadamente, concentrando-nos na descrição dos domínios ainda não mencionados. Para facilitar a visualização, os recursos listados anteriormente serão indicados com a marcação [Multirregião], e os que se repetem em duas ou três regiões, com a indicação das regiões correspondentes. Identificaremos algumas sobreposições e semelhanças regionais, o que permitirá determinar quais tipos de sites suspeitos são populares tanto em uma região específica quanto no mundo todo.

África

Distribuição do TOP 10 de recursos web suspeitos na África, janeiro de 2026 (download)

Os três domínios mais prevalentes nos países da África aparecem exclusivamente nesta região. Todos eles, *i*r*.world (60,27%), *m*a*.com (22,84%) e *e*p*.com (9,36%), são potenciais plataformas de golpe no setor de trading online e são suspeitos de falsificação de licença. Registra-se que neles são aplicados esquemas clássicos de golpe com impossibilidade de saque dos supostos ganhos. Em quinto lugar está um domínio que também aparece no TOP 10 da região europeia, *r*e*.com (1,46%): trata-se de uma plataforma apresentada como ferramenta para traders varejistas e semiprofissionais. Nela são vendidos serviços que podem ser obtidos gratuitamente. O oitavo lugar é ocupado pelo site que encontraremos também no TOP 10 da Rússia, *a*c*.com (0,56%): uma ferramenta de IA suspeita que oferece de forma supostamente gratuita uma assinatura de um editor gráfico pago. Em nono lugar está um domínio que também aparece no TOP 10 do Canadá, o já conhecido tipo de extensão de navegador para “proteção da navegação web”, *u*e*.com (0,53%).

Assim, observamos que na região africana predominam golpes financeiros no setor de trading online e serviços de corretagem. Entre eles estão plataformas falsas com impossibilidade de saque, que utilizam licenças falsas e esquemas clássicos de roubo de fundos dos usuários. Além disso, na África são encontradas ferramentas pagas que duplicam serviços gratuitos e assinaturas de IA suspeitas. A principal ameaça nessa região é a perda de dinheiro por meio de recursos falsos com temática de investimento.

Oriente Médio e Norte da África

Distribuição do TOP 10 de recursos web suspeitos nos países do Oriente Médio e Norte da África, janeiro de 2026 (download)

Em primeiro lugar nos países da região MENA, com presença de 28,64%, está o site *a*v*.su, que também apareceu no TOP 10 da Rússia. Esse recurso se apresenta como uma ferramenta para criação de sistema próprio de VoIP-PBX. No entanto, possui nível de confiança muito baixo e está associado a phishing e redirecionamento oculto. O uso desse serviço pode resultar em vazamento de dados e perda de fundos.

Em sétimo lugar está um bot de IA supostamente voltado para trading, *a*r*.foundation (6,32%), que também identificamos no TOP 10 da Oceania. Esse serviço é reconhecido como fraude de investimento em esquema de pirâmide com características de esquema Ponzi.

Fecham o ranking dois domínios que não aparecem em nenhuma outra região. O primeiro, *l*e*.pro (4,42%), é uma falsificação de um serviço popular de apostas. O segundo, *p*r*.group (2,21%), é um clone de uma corretora conhecida. Ambos os sites são golpes.

Nos países do Oriente Médio e Norte da África predominam serviços VoIP falsos, além de falsificações de plataformas financeiras e de apostas, por meio dos quais os criminosos podem realizar ataques de executar redirecionamentos ocultos. Uma parcela significativa dos sites suspeitos é composta por ferramentas falsas de privacidade virtual e sequestradores de navegador que imitam extensões de segurança. Também são notáveis os esquemas Ponzi e golpes com criptomoedas. Os principais riscos para a região MENA são roubo de dados e perdas financeiras.

América Latina

Distribuição do TOP 10 de recursos web suspeitos na América Latina, janeiro de 2026 (download)

Na América Latina, identificamos cinco sites suspeitos populares específicos dessa região, o que é incomum em comparação com outras regiões, que geralmente apresentam mais sobreposições. Em terceiro lugar, com presença de 10,81%, está uma plataforma falsa de apostas, *b*e*.net. Em quinto lugar está *r*e*.club, um clone ilegítimo de uma casa de apostas conhecida, com presença de 7,82%.

Na sequência das ameaças locais estão *a*a*.com.br (7,02%), um golpe brasileiro que opera no modelo de pirâmide financeira; *s*a*.com (5,07%), programas de investimento suspeitos; e *t*r*.com (4,53%), uma plataforma de trading potencialmente perigosa.

Na América Latina, os recursos suspeitos mais populares são golpes com temática de apostas, sendo tanto falsificações de sites reais quanto criados do zero. Também são prevalentes pirâmides financeiras, “programas de investimento” e corretoras virtuais suspeitas. Uma parcela significativa dos recursos são sequestradores de navegador disfarçados de plataformas de criptomoedas e bots de IA. A principal ameaça nos países da América Latina é a perda de fundos por meio de pirâmides de apostas e financeiras, além do roubo de NFTs e outros tokens.

Leste Asiático

Distribuição do TOP 10 de recursos web suspeitos no Leste Asiático, janeiro de 2026 (download)

No TOP 10 do Leste Asiático, observamos a maior concentração de domínios ausentes nos demais rankings regionais.

Em primeiro lugar, com presença de 18,77%, está uma corretora falsa, *r*x*.com, que pode ser utilizada para roubo de dados pessoais ou fundos. Em segundo lugar está um recurso de jogos com criptomoedas (16,44%), que já identificamos no TOP 10 da América Latina. Os visitantes desse site correm o risco de perder NFTs e outros tokens. Em terceiro lugar está o domínio *u*h*.net (11,61%), utilizado para redirecionamento. Em seguida está *s*m*.com (9,98%), domínio utilizado como servidor típico de sequestro de navegador e também para ataques de phishing, perigoso como parte de uma cadeia de infecção.

Fecham a lista de ameaças locais no Leste Asiático o domínio *e*v*.com (9,37%), utilizado em ataques drive-by, *a*k*.com (9,16%), um domínio semelhante a uma API associado a scripts e extensões suspeitos, e *b*l*.com (4,38%), domínio potencialmente utilizado para redirecionamento e outras atividades.

No Leste Asiático, observamos alta concentração de corretoras falsas, plataformas de cripto-gaming e negociação de NFTs exclusivas da região. A principal ameaça para essa região é a perda de dados financeiros, NFTs e outros tokens e o roubo de sessões.

Sul da Ásia

Distribuição do TOP 10 de recursos web suspeitos no Sul da Ásia, janeiro de 2026 (download)

Nos países do Sul da Ásia, também observamos concentração de recursos suspeitos locais específicos da região.

O segundo mais popular na região é *a*s*.com (12,01%), um serviço de microcrédito típico do Sul da Ásia, com má reputação e altos riscos. Ao interagir com recursos desse tipo, o usuário corre o risco não apenas de perder uma parcela significativa de seus fundos, mas também de colocar em risco sua segurança. Em seguida estão *v*n*.com, com presença de 9,47%, e *l*f*.com, com 8,65%. Esses domínios são utilizados em diversos esquemas de golpe, desde phishing até spam.

O TOP também inclui *s*o*.com (4,80%), um serviço gratuito de download de vídeos com alto risco de infecção durante o uso. O último dos sites analisados na região do Sul da Ásia é *c*o*.site, com presença de 1,89%, uma pseudo-ferramenta de otimização de SEO local, perigosa pelo risco de perda de dados e alto risco de fraude financeira ao assinar o serviço.

Na região predominam extensões antivírus falsas, serviços de microcrédito, downloaders de vídeo suspeitos e falsificações de ferramentas de SEO. Os principais riscos para o Sul da Ásia são: fraude financeira, envio de phishing e spam e roubo de dados.

CEI

Ao analisar as estatísticas de recursos suspeitos nos países da Comunidade dos Estados Independentes (CEI), tratamos a Rússia como uma região separada, em razão das especificidades do ambiente virtual que não se encontram nos demais países-membros da CEI. No entanto, reunimos essas duas regiões em uma única seção, pois observamos sobreposições entre elas que não ocorrem em outras regiões do mundo.

Distribuição do TOP 10 de recursos web suspeitos na CEI, janeiro de 2026 (download)

Os dois primeiros sites no TOP 10 da CEI também aparecem no TOP 10 da Rússia. O domínio em primeiro lugar na CEI, *r*a*.bar (39,50%), ocupa a segunda posição na Rússia (15,93%) e é um recurso falso de trading. Vale destacar que sites na zona de domínio .bar são frequentemente utilizados para golpes. Em segundo lugar na CEI (15,29%) e em sexto na Rússia (3,75%) está o domínio *p*o*.ru, frequentemente associado a bots de inflação de seguidores e automação de gerenciamento de comunidades.

Do quarto ao oitavo lugar estão domínios específicos apenas da região da CEI, que não aparecem no TOP 10 da Rússia. São os seguintes recursos:

- *a*e*.online (8,42%): editor de imagens online, perigoso pela coleta de dados;

- *n*a*.io (6,51%): plataforma de trading de criptomoedas com alto nível de risco;

- *e*r*.com (3,72%): site que promete criptomoeda gratuita, cuja visita pode resultar no vazamento de chaves privadas e carteiras;

- *s*o*.ltd (3,70%): domínio com nível de confiança muito baixo;

- *s*.gg (3,49%): site de golpe disfarçado de jogo blockchain do tipo play-to-earn.

Fecham o ranking sites que se sobrepõem com a região russa. *a*.consulting (2,42%) é uma cópia falsa de um recurso de opção binária, e *a*.lol (2,32%).

Na CEI predominam plataformas falsas de trading, em particular de criptomoedas, promessas de lucro fácil, golpes play-to-earn e projetos de investimento suspeitos. Observamos grande quantidade de bots de inflação e automação. A principal ameaça na CEI é o roubo de chaves privadas, carteiras e fundos por meio de esquemas de investimento e iscas de promoção online.

Distribuição do TOP 10 de recursos web suspeitos na Rússia, janeiro de 2026 (download)

Na Rússia, três domínios exclusivos apareceram no TOP 10, não encontrados nos rankings de outras regiões. O primeiro deles, *n*m*.top, com presença de 7,84%, é um imitador de uma corretora conhecida de opções binárias. O recurso suspeito foi criado recentemente e possui uma classificação notavelmente baixa nos serviços de verificação de domínios. O segundo, *t*e*.ru, é uma suposta plataforma educacional com sistema de assinaturas suspeito: há alta probabilidade de fraude com dificuldades no cancelamento da assinatura. Esse domínio representa 3,25%. O terceiro recurso, *e*e*.org, com presença de 3,14%, se apresenta como uma ferramenta para uso com uma plataforma de mídia conhecida, mas é um golpe e não presta os serviços anunciados.

Na Rússia predominam corretoras falsas de opções binárias, “plataformas educacionais” com assinaturas fraudulentas. Também são encontradas falsificações de serviços conhecidos. Os principais riscos para a Rússia são fraudes relacionadas a infoprodutos, além de roubo de dinheiro e dados.

Europa

Distribuição do TOP 10 de recursos web suspeitos na Europa, janeiro de 2026 (download)

Na região europeia, observamos dois domínios exclusivos. O primeiro deles, *c*r*.org, foi identificado em cadeias de ataques massivos de phishing e spam, além de outras atividades. Representa 16,08% no TOP 10. O segundo recurso, *o*n*.de, é um revendedor não oficial com má reputação e alta probabilidade de golpe. Esse domínio ocupa a penúltima posição em nossas estatísticas, com presença de 5,95%.

Entre os sites ainda não mencionados, o TOP 10 da Europa inclui um recurso que também veremos no TOP 10 da Oceania. Trata-se de um golpe clássico de criptomoeda com promessas de renda passiva, *o*i*.com, com presença de 6,61%.

Uma parcela significativa dos recursos suspeitos na Europa é composta por sites intermediários para phishing e spam, extensões de segurança falsas e golpes com criptomoedas. Completam a lista serviços de venda não oficial de produtos e ferramentas de trading pagas. As principais ameaças na região europeia são roubo de sessões, roubo de dados, spam e fraudes de investimento.

Canadá

Distribuição do TOP 10 de recursos web suspeitos no Canadá, janeiro de 2026 (download)

O Canadá também foi destacado como região separada para demonstrar as tendências na América do Norte. No TOP 10 do Canadá, os quatro primeiros lugares são ocupados por domínios prevalentes em muitas outras regiões, já mencionados anteriormente. Em quinto lugar está o site *t*c*.com, que também apareceu no TOP 10 da Oceania e do Sul da Ásia. Trata-se de mais uma extensão de navegador que imita uma solução de segurança, com presença de 10,88%. Em último lugar está o domínio *e*w*.com (0,17%), prevalente apenas no Canadá. Trata-se de um golpe com temática de dropshipping: os produtos são oferecidos a preços significativamente abaixo do valor de mercado. Após fechar o negócio, o comprador ou não recebe o produto ou recebe uma falsificação de baixa qualidade.

No Canadá, a maior parte dos sites suspeitos são extensões falsas capazes de interceptar dados do navegador do usuário, rastrear suas ações, substituir pesquisas, coletar cookies e injetar anúncios. Completa a lista um golpe com temática de dropshipping com produtos falsificados. Os principais riscos para o Canadá são roubo de dados e de dinheiro em compras de produtos de baixa qualidade.

Oceania

Distribuição do TOP 10 de recursos web suspeitos na Oceania, janeiro de 2026 (download)

A última região analisada é a Oceania. Não identificamos nenhum domínio específico dessa região. Todos os recursos presentes no TOP 10 representam ameaças globais já analisadas anteriormente. Portanto, resumimos essa região: as principais ameaças são extensões de segurança falsas e produtos de privacidade voltados para sequestro de navegador, rastreamento da atividade do usuário, exibição de anúncios e roubo de dados. Há uma presença mínima de criptopirâmides na região. O principal risco para a Oceania é a perda de privacidade e confidencialidade por meio de aplicativos indesejados.

Conclusões

Os sites suspeitos são especialmente perigosos porque, em muitos casos, imitam recursos legítimos de forma bastante convincente. Eles se disfarçam de lojas virtuais, plataformas de streaming com assinaturas, serviços de reparo e outros serviços variados. Ao contrário dos sites de phishing, realizam manipulações mais sofisticadas para enganar os usuários, levando-os a entregar voluntariamente seus dados e transferir dinheiro.

Ao analisar o TOP 10 de recursos suspeitos nas principais regiões do mundo, podemos chegar a algumas conclusões. Globalmente, as extensões falsas que imitam produtos de segurança e serviços de privacidade são as mais prevalentes. Seu verdadeiro objetivo é interceptar dados do navegador, rastrear a atividade do usuário e exibir anúncios. São frequentes as plataformas de phishing para processamento de imagens e golpes com temática financeira, como trading, criptomoedas, apostas e microcrédito. Nossas estatísticas demonstram que esses recursos não só utilizam esquemas de golpe já clássicos com temática de ganho fácil, mas também se adaptam às demandas contemporâneas, voltadas a um público mais jovem, e às especificidades regionais. Os principais riscos para os usuários ao interagir com esses sites representam uma combinação de ameaças à privacidade e perdas financeiras.

Para ajudar os usuários a se protegerem desses recursos “cinzas”, implementamos nos nossos produtos, no âmbito da filtragem web, a categoria “Sites com nível de confiança indefinido”. No entanto, vale destacar que a conscientização e a responsabilidade individual do usuário desempenham papel fundamental na garantia de uma navegação web segura. É importante que os usuários saibam reconhecer recursos suspeitos e mantenham vigilância em relação a qualquer site que desperte desconfiança.

Sites com nível de confiança indeterminado: como não cair nesta armadilha