Introdução

O principal objetivo dos invasores em um ataque de phishing é contornar a segurança de e-mail e convencer a potencial vítima a revelar seus dados. Para isso, os criminosos empregam diversos recursos, desde redirecionamentos de links até QR Codes. Além disso, campanhas de phishing fazem uso intensivo do envio em massa de mensagens maliciosas por meio de fontes legítimas. Em particular, temos observado com crescente frequência ataques de phishing conduzidos via Amazon SES.

Características do Amazon SES

O Amazon Simple Email Service (Amazon SES) é um serviço de e-mail baseado em nuvem voltado para a entrega confiável de mensagens transacionais e de marketing, totalmente integrado aos demais produtos do ecossistema de nuvem da Amazon, a plataforma AWS.

À primeira vista, pode parecer apenas mais um canal de entrega de phishing por e-mail, mas não é bem assim. A característica traiçoeira dos ataques via Amazon SES é que os invasores não utilizam domínios suspeitos ou perigosos, mas sim uma infraestrutura em que tanto os usuários quanto os sistemas de proteção estão acostumados a confiar. Essas mensagens utilizam os protocolos de autenticação SPF/DKIM/DMARC, passam por todas as verificações padrão dos provedores de e-mail e, nos cabeçalhos Message-ID, quase sempre contêm .amazonses.com. Assim, do ponto de vista técnico, todas as mensagens enviadas via Amazon SES, mesmo as de phishing, parecem totalmente legítimas.

As URLs de phishing podem ser mascaradas por meio de redirecionamentos: o usuário vê no e-mail um link para, por exemplo, amazonaws.com e clica sem hesitar, mas é direcionado não a um recurso legítimo, e sim a uma página de phishing. O Amazon SES também permite o uso de templates HTML personalizados, com os quais os invasores podem criar mensagens mais convincentes. Por se tratar de uma infraestrutura legítima, o endereço IP do remetente não é incluído em listas de bloqueio baseadas em reputação. Bloqueá-lo implicaria restringir todos os e-mails recebidos via Amazon SES. Para serviços de grande porte, essa medida é ineficaz, pois o trabalho dos usuários seria significativamente prejudicado devido ao elevado número de falsos positivos.

Como ocorre o comprometimento

Na maioria dos casos, os invasores obtêm acesso ao Amazon SES por meio do vazamento de chaves de autenticação IAM Access Key (AWS Identity and Access Management). Na prática, desenvolvedores frequentemente deixam essas chaves expostas: em repositórios públicos do GitHub, arquivos .env, imagens Docker, backups de configuração ou até em buckets S3 com acesso público. Para localizar chaves IAM, os phishers utilizam diversas ferramentas, como bots automatizados desenvolvidos com base no utilitário de código aberto TruffleHog, destinado à detecção de vazamentos de segredos. Após verificar as permissões da chave e os limites de envio, os invasores obtêm a capacidade de disparar grandes volumes de mensagens de phishing.

Exemplos de phishing via Amazon SES

No início de 2026, um dos temas mais recorrentes nas mensagens de phishing enviadas via Amazon SES eram notificações supostamente originadas de serviços de gerenciamento de assinaturas eletrônicas e contratos.

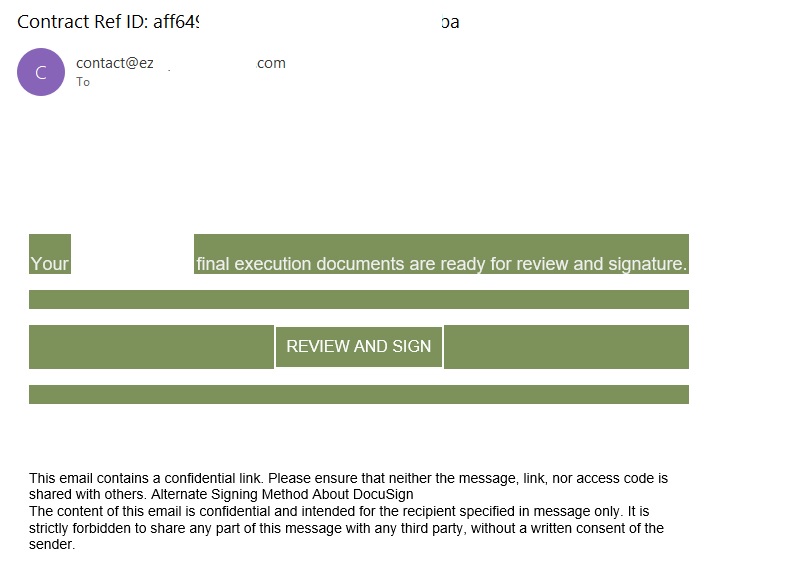

Mensagem de phishing simulando uma notificação do Docusign

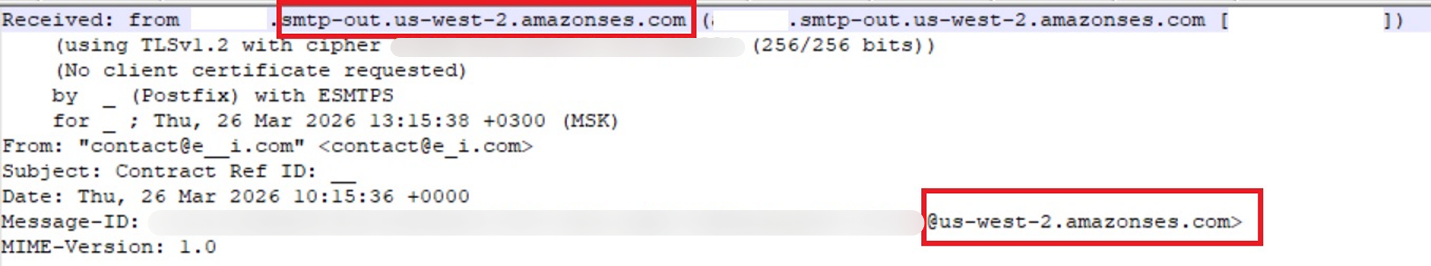

Os cabeçalhos técnicos da mensagem indicam que ela foi enviada via Amazon SES. À primeira vista, tudo parece bastante legítimo.

Cabeçalhos da mensagem de phishing

Nessas mensagens, geralmente pede-se à vítima que clique em um link para revisar e assinar um determinado documento.

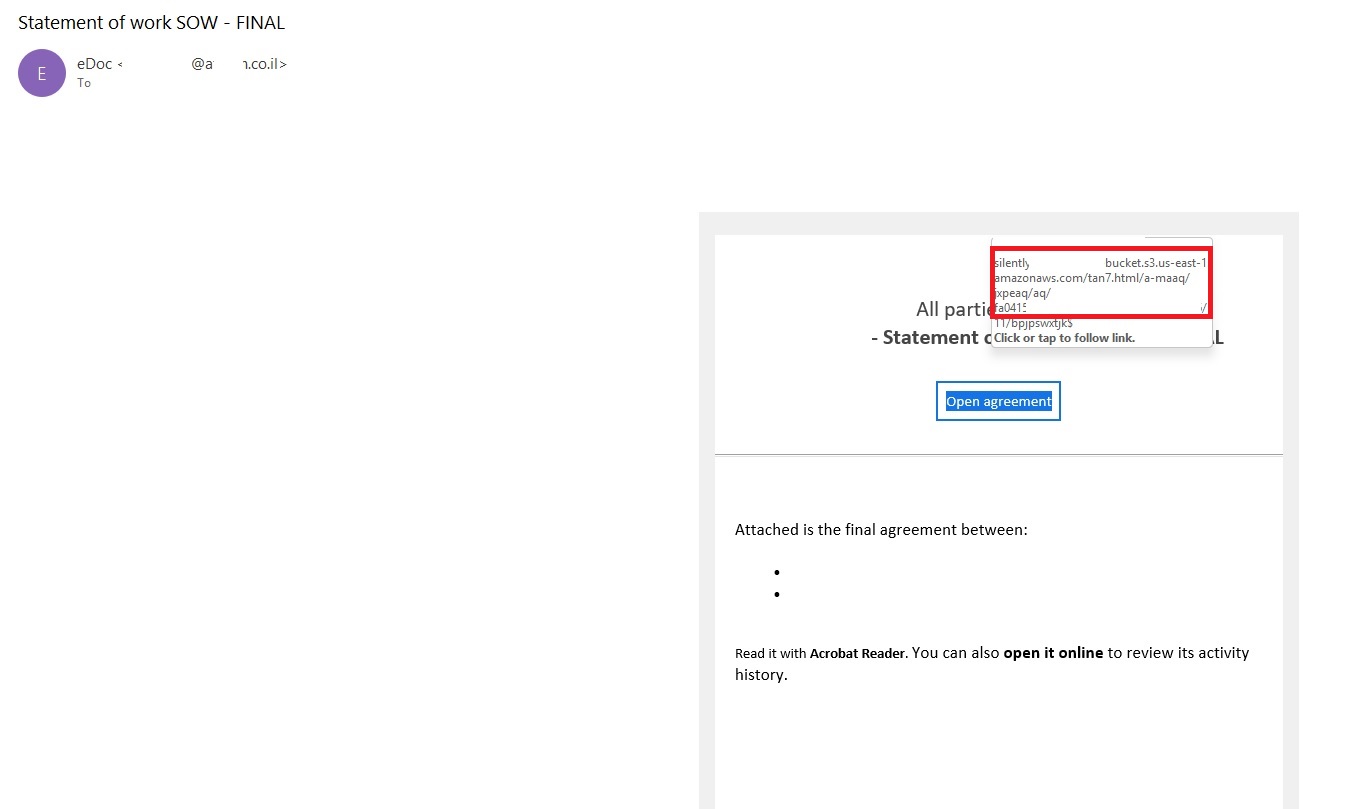

E-mail de phishing com um “documento”

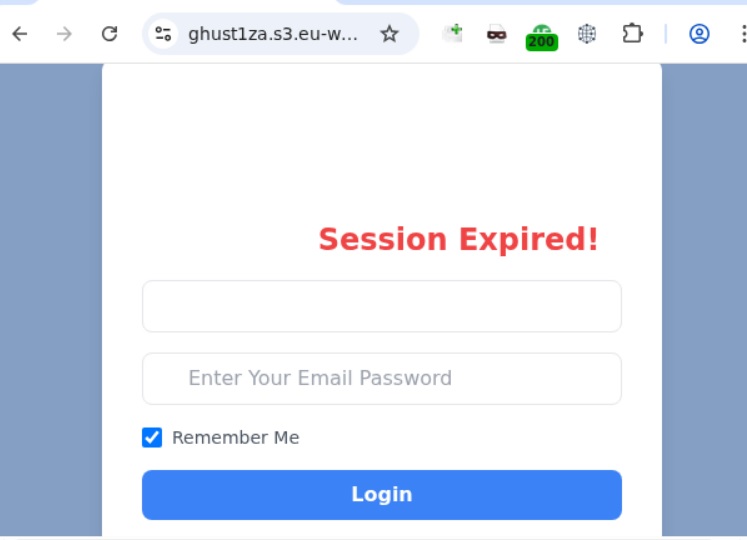

Ao acessar o link, o usuário é direcionado a um formulário de autenticação hospedado em amazonaws.com, o que pode induzi-lo ao erro, levando-o a acreditar na segurança das ações realizadas.

Formulário de autenticação de phishing

O formulário exibido é, evidentemente, fraudulento, e todos os dados inseridos são enviados aos invasores.

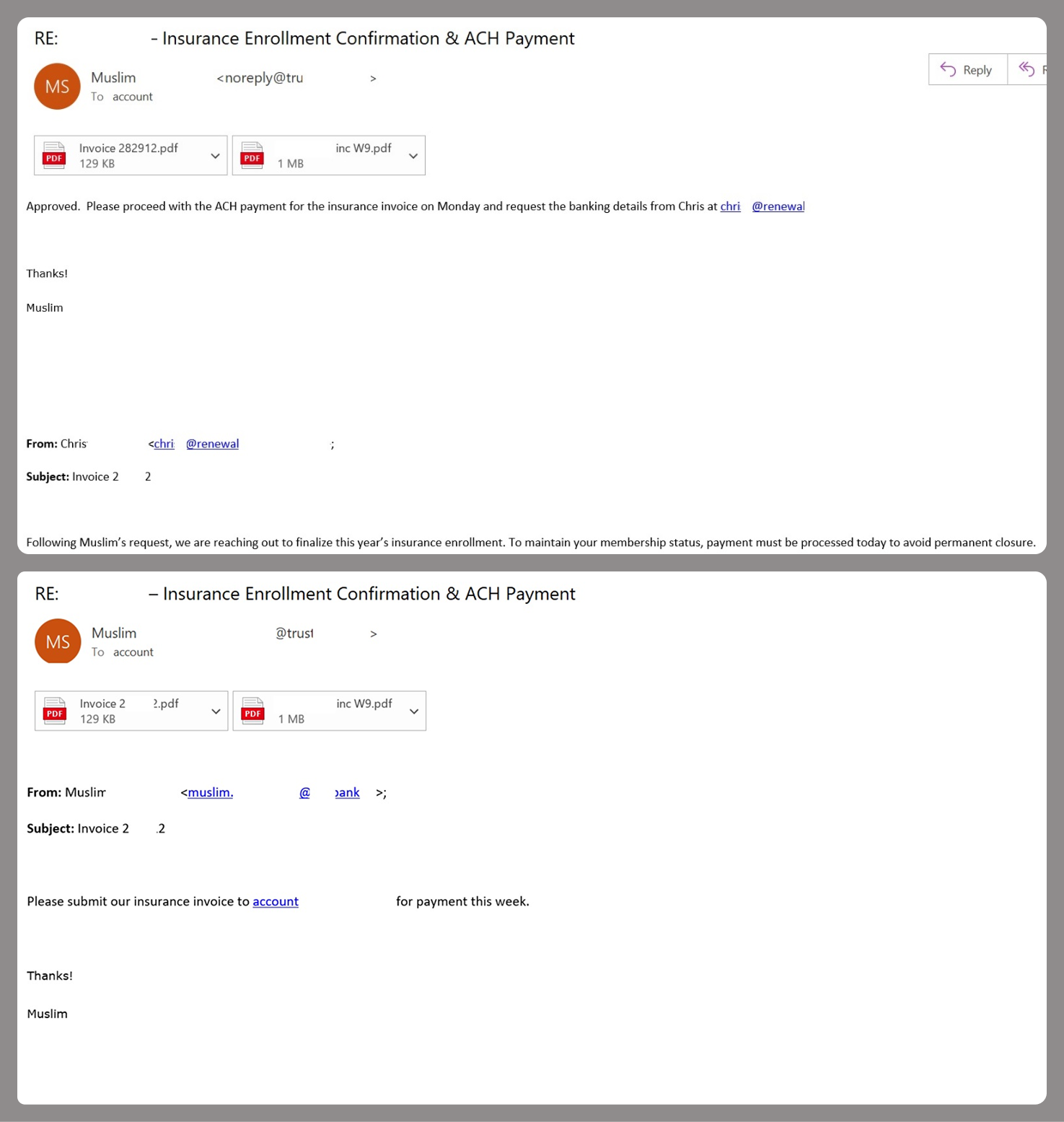

Amazon SES e BEC

O Amazon SES não é utilizado apenas para ataques de phishing, mas também para campanhas BEC bastante elaboradas. Em um dos casos analisados, a mensagem fraudulenta continha uma aparente troca de e-mails entre um funcionário da organização-alvo e uma empresa fornecedora de serviços sobre a emissão de uma fatura. A própria mensagem foi enviada em nome do funcionário ao departamento financeiro da empresa, solicitando o pagamento urgente dos serviços.

Mensagem BEC com troca de e-mails entre funcionário e empresa fornecedora

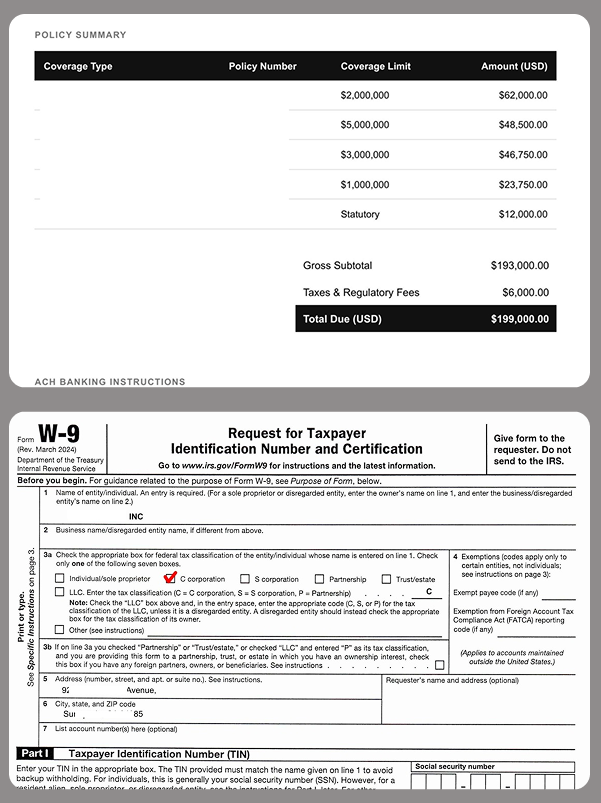

Os anexos em PDF não continham URLs de phishing maliciosas nem QR Codes, apenas dados bancários para pagamento e documentos de suporte.

Documentos financeiros falsificados

Naturalmente, a mensagem não foi enviada pelo funcionário da organização, mas por um criminoso que se passava por ele. Toda a troca de e-mails contida na mensagem era, na verdade, inventada. Além disso, as mensagens foram formatadas de modo que, em uma leitura rápida, parecessem uma cadeia real de e-mails encaminhados ao destinatário. O objetivo desse tipo de ataque é baixar a guarda do usuário e convencê-lo a transferir dinheiro para a conta dos criminosos.

Conclusões

O phishing via Amazon SES está deixando de ser um fenômeno isolado para se tornar uma tendência consolidada. Ao explorar esse serviço para fins maliciosos, os invasores evitam o esforço de criar domínios suspeitos e infraestrutura de e-mail própria. Os cibercriminosos roubam as chaves de acesso ao serviço, obtendo assim a capacidade de enviar milhares de mensagens de phishing. Essas mensagens passam pela autenticação de e-mail, são enviadas a partir de endereços IP com baixa probabilidade de inclusão em listas de bloqueio e contêm links para formulários de phishing com aparência totalmente legítima.

Como a causa dos ataques de phishing via Amazon SES é o comprometimento ou o vazamento de credenciais AWS, é fundamental dedicar atenção à segurança dessas contas. Para isso, recomendamos adotar as seguintes práticas:

- Implementar o princípio do menor privilégio na configuração das IAM Access Keys, concedendo permissões elevadas apenas aos usuários que necessitem delas para suas atividades.

- Na configuração da AWS, migrar de chaves de acesso para roles, que são perfis com permissões especificamente configuradas que podem ser atribuídas a um ou mais usuários.

- Habilitar a autenticação multifator, que é uma medida sempre pertinente.

- Configurar restrições de acesso por endereço IP.

- Configurar a rotação automática de chaves e realizar auditorias de segurança periódicas.

- Integrar o AWS Key Management Service, que permite criptografar dados com chaves criptográficas individuais e gerenciá-las de forma centralizada.

Recomendamos que os usuários mantenham atenção redobrada ao lidar com e-mails. Não tome uma decisão relacionada a segurança do conteúdo do e-mail com base apenas no campo “remetente”. Se você recebeu documentos por e-mail que não esperava, como medida razoável de precaução, recomendamos verificar com o remetente por outro canal de comunicação. Sempre verifique cuidadosamente para onde levam os links no corpo do e-mail. Soluções confiáveis de e-mail podem oferecer proteção adicional, garantindo a segurança da correspondência corporativa e pessoal.

Phishing “legítimo”: como invasores transformam o Amazon SES em uma ferramenta para contornar a segurança de e-mail